Ketika Ancaman Berevolusi Lebih Cepat dari Pertahanan

2 bulan ago · Updated 2 bulan ago

Bayangkan Anda sedang duduk di kantor pada Selasa pagi yang biasa. Kopi baru saja diseduh, laptop sudah menyala, dan pekerjaan rutin menanti. Tiba-tiba, layar komputer seluruh divisi berubah menjadi merah. Sebuah pesan muncul: semua data telah dienkripsi, dan tebusan harus dibayar dalam 48 jam. Skenario ini bukan fiksi—ini terjadi ribuan kali setiap tahun di seluruh dunia, dari perusahaan Fortune 500 hingga klinik kesehatan kecil di pelosok kota.

Dunia digital yang kita tinggali hari ini adalah medan perang yang tidak kasat mata. Setiap klik, setiap koneksi, setiap byte data yang berpindah dari satu server ke server lain menyimpan potensi kerentanan. Para penyerang—mulai dari peretas solo yang beroperasi dari kamar kecil hingga kelompok kriminal terorganisasi yang didukung negara—terus mengasah kemampuan mereka dengan kecepatan yang mengkhawatirkan.

Laporan dari berbagai lembaga keamanan global mencatat bahwa kerugian akibat kejahatan siber global diperkirakan menembus angka yang fantastis setiap tahunnya. Yang lebih mengejutkan lagi bukan besaran angkanya, melainkan fakta bahwa sebagian besar serangan sebenarnya dapat dicegah dengan praktik keamanan yang tepat.

Inilah yang membuat artikel ini penting untuk dibaca: bukan sekadar daftar definisi teknis yang membosankan, melainkan pemahaman mendalam tentang bagaimana alat-alat dan teknik keamanan siber inovatif bekerja di balik layar untuk melindungi apa yang paling berharga—data, privasi, dan kelangsungan bisnis.

| 🎯 Mengapa Keamanan Siber Lebih Kritis dari Sebelumnya

Transformasi digital yang dipercepat oleh pandemi COVID-19 mengubah cara dunia bekerja. Jutaan karyawan beralih ke kerja jarak jauh, transaksi keuangan bermigrasi ke platform digital, dan infrastruktur kritis semakin bergantung pada sistem berbasis internet. Hasilnya: permukaan serangan (attack surface) meledak secara eksponensial, sementara tim keamanan harus beradaptasi dengan sumber daya yang seringkali tidak sebanding. |

Artikel ini akan memandu Anda melalui lanskap keamanan siber kontemporer—dari memahami ancaman yang sesungguhnya mengancam, hingga menyelami teknologi dan strategi pertahanan terdepan yang digunakan oleh para profesional keamanan di seluruh dunia.

Peta Ancaman Siber Modern: Mengenal Musuh Sebelum Berperang

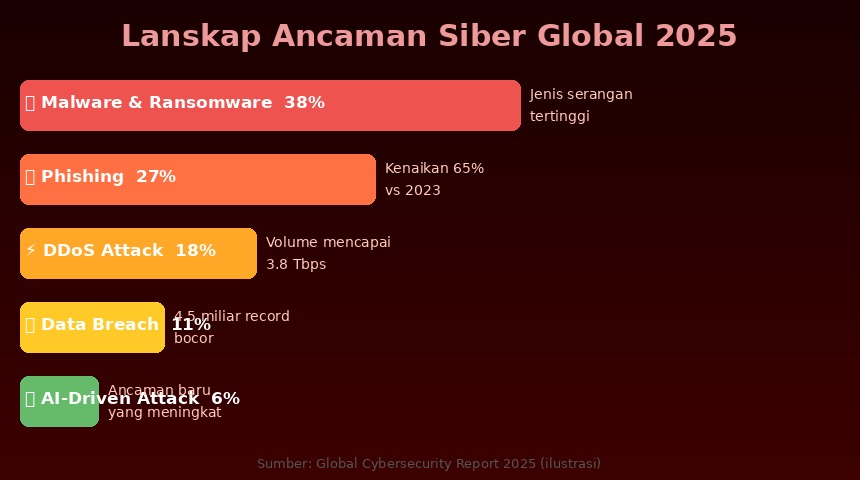

Gambar 2: Distribusi jenis ancaman siber global 2025 — ransomware dan phishing masih mendominasi

Sun Tzu menulis lebih dari dua ribu tahun lalu bahwa mengenal musuh adalah separuh kemenangan. Prinsip ini tidak pernah lebih relevan dari dalam konteks keamanan siber modern. Sebelum kita bicara soal pertahanan, kita perlu benar-benar memahami apa yang sedang kita hadapi.

Ransomware: Penyandera Digital yang Makin Canggih

Ransomware bukan konsep baru—varian pertamanya muncul pada akhir 1980-an. Namun, ransomware modern adalah makhluk yang sama sekali berbeda dari pendahulunya. Kelompok seperti LockBit, ALPHV/BlackCat, dan Cl0p beroperasi layaknya perusahaan teknologi: mereka memiliki divisi pengembangan, tim layanan pelanggan (ya, untuk negosiasi tebusan), dan bahkan program afiliasi di mana individu lain dapat menggunakan infrastruktur mereka dengan sistem bagi hasil.

Yang membuat ransomware modern sangat berbahaya adalah penerapan strategi pemerasan ganda (double extortion). Penyerang tidak hanya mengenkripsi data korban—mereka juga mencuri data tersebut terlebih dahulu. Ini berarti bahkan jika korban memiliki cadangan data yang baik dan menolak membayar tebusan untuk mendapatkan kunci dekripsi, mereka masih bisa diperas dengan ancaman publikasi data sensitif.

Phishing dan Rekayasa Sosial: Memanfaatkan Kelemahan Manusia

Statistik konsisten menunjukkan satu kebenaran yang agak memalukan: manusia adalah mata rantai terlemah dalam rantai keamanan siber. Sebagian besar pelanggaran keamanan yang berhasil dimulai bukan karena kerentanan teknis yang canggih, melainkan karena seseorang mengklik tautan yang salah, membuka lampiran berbahaya, atau memberikan kredensial kepada pihak yang salah.

Phishing modern jauh lebih canggih dari email "Pangeran Nigeria" yang terkenal itu. Spear phishing menargetkan individu spesifik dengan konten yang dipersonalisasi berdasarkan riset mendalam tentang target—posisi jabatan, koneksi bisnis, bahkan gaya komunikasi atasan langsung. Vishing (voice phishing) menggunakan panggilan telepon, seringkali dengan teknologi deepfake audio untuk meniru suara eksekutif perusahaan. Business Email Compromise (BEC) menipu karyawan keuangan untuk mentransfer dana dengan cara yang tampak sangat sah.

| "Sebanyak 74% pelanggaran data melibatkan elemen manusia—baik melalui kesalahan, penyalahgunaan hak akses, rekayasa sosial, atau penggunaan kredensial yang dicuri."

— Verizon Data Breach Investigations Report |

Ancaman dari Dalam: Insider Threat yang Sering Dilupakan

Ada satu kategori ancaman yang sering kali kurang mendapat perhatian dalam diskusi keamanan siber: ancaman dari dalam organisasi itu sendiri. Insider threat bisa berasal dari karyawan yang tidak puas, kontraktor yang ceroboh, atau bahkan eksekutif yang menyalahgunakan akses istimewa mereka.

Yang membuat insider threat sangat sulit ditangani adalah bahwa pelakunya sudah memiliki akses yang sah ke sistem dan data. Mereka tahu di mana data sensitif disimpan, bagaimana kontrol keamanan bekerja, dan bagaimana menghindari deteksi. Menurut berbagai studi industri, insiden yang melibatkan insider dapat memakan waktu jauh lebih lama untuk terdeteksi dibandingkan serangan dari luar.

Zero Trust Architecture: Tidak Ada yang Dipercaya, Semua Diverifikasi

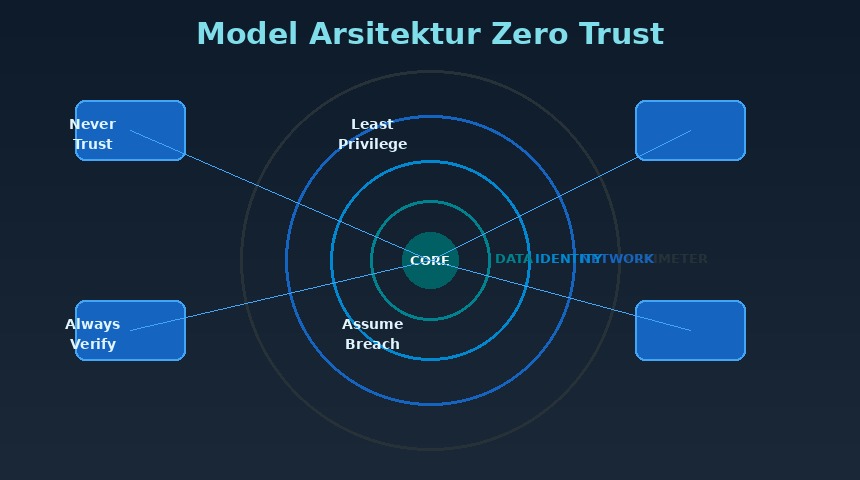

Gambar 3: Arsitektur Zero Trust — model keamanan berlapis yang menghilangkan kepercayaan implisit dalam jaringan

Ada sebuah pergeseran paradigma besar dalam cara kita memikirkan keamanan jaringan, dan pergeseran ini dimulai dengan sebuah pertanyaan sederhana: bagaimana jika kita tidak lagi mengasumsikan bahwa siapa pun yang sudah berada di dalam jaringan kita bisa dipercaya?

Selama bertahun-tahun, model keamanan dominan adalah "castle-and-moat"—bangun tembok yang kokoh di sekeliling jaringan, dan siapa pun yang berhasil masuk ke dalam dianggap aman. Model ini bekerja cukup baik ketika semua karyawan bekerja dari kantor, menggunakan perangkat perusahaan, dan data disimpan di server lokal. Tapi dunia sudah berubah drastis.

Zero Trust—konsep yang dipopulerkan oleh analis Forrester Research John Kindervag pada 2010—membalikkan asumsi fundamental ini. Prinsipnya sederhana namun revolusioner: jangan pernah percaya secara implisit, selalu verifikasi secara eksplisit. Tidak peduli apakah permintaan akses berasal dari dalam atau luar jaringan, dari perangkat perusahaan atau personal, dari karyawan lama atau baru—setiap permintaan harus diverifikasi, diotorisasi, dan dienkripsi.

Empat Pilar Zero Trust yang Tidak Bisa Dikompromikan

Never Trust, Always Verify. Tidak ada entitas yang secara otomatis mendapat kepercayaan berdasarkan lokasi jaringan atau kepemilikan aset sebelumnya. Setiap sesi, setiap transaksi, setiap permintaan akses dimulai dari titik nol kepercayaan.

Least Privilege Access. Setiap pengguna, aplikasi, dan sistem hanya diberikan akses minimum yang diperlukan untuk menyelesaikan tugas spesifik mereka. Seorang analis keuangan tidak perlu akses ke repositori kode pengembang. Printer kantor tidak perlu bisa berkomunikasi dengan server database.

Assume Breach. Desain sistem dengan asumsi bahwa pelanggaran pasti akan terjadi. Ini mendorong segmentasi jaringan yang ketat, enkripsi data di semua tahap, dan monitoring yang komprehensif—sehingga ketika (bukan jika) pelanggaran terjadi, dampaknya dapat dibatasi seminimal mungkin.

Microsegmentation. Jaringan dibagi menjadi zona-zona kecil yang terisolasi. Bahkan jika penyerang berhasil mengkompromikan satu segmen, mereka tidak bisa bergerak bebas ke segmen lain tanpa melalui proses autentikasi ulang.

Implementasi Zero Trust bukan proyek yang selesai dalam semalam—ini adalah perjalanan transformasi yang bisa memakan waktu bertahun-tahun untuk organisasi besar. Namun hasilnya terbukti signifikan. Organisasi yang mengadopsi prinsip Zero Trust secara konsisten melaporkan pengurangan yang substansial dalam dampak insiden keamanan.

| 🏛️ Zero Trust di Dunia Nyata

Pemerintah Amerika Serikat melalui Memorandum Keamanan Nasional 2022 mewajibkan semua lembaga federal untuk mengadopsi arsitektur Zero Trust sebelum akhir tahun fiskal 2024. Google sendiri telah menerapkan varian Zero Trust internal yang disebut "BeyondCorp" sejak 2011, yang memungkinkan karyawan bekerja dari mana saja tanpa VPN tradisional—setiap akses diverifikasi berdasarkan identitas dan kondisi perangkat, bukan lokasi jaringan. |

Kecerdasan Buatan dalam Pertahanan Siber: Senjata Baru di Garis Depan

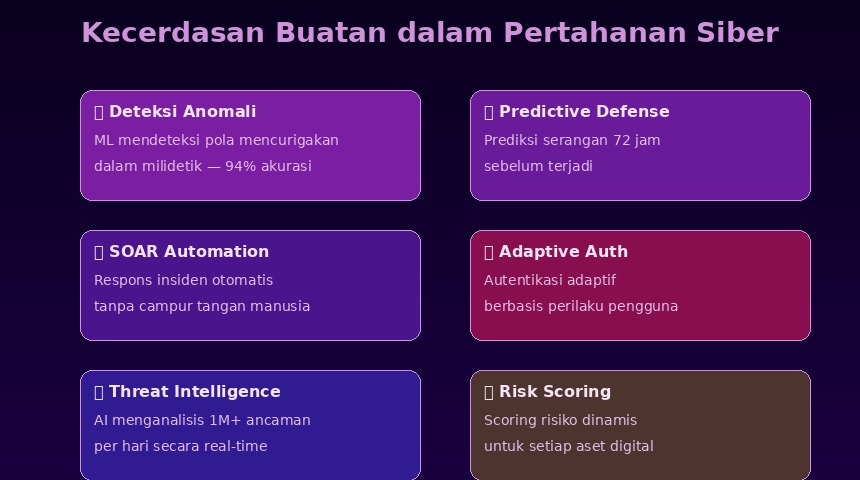

Gambar 4: Aplikasi AI dalam keamanan siber — dari deteksi anomali hingga respons insiden otomatis

Ada ironi menarik dalam perkembangan keamanan siber kontemporer: kecerdasan buatan (AI) digunakan baik oleh para penyerang maupun para pembela. Penyerang menggunakan AI untuk membuat serangan phishing yang lebih meyakinkan, mengotomatiskan pencarian kerentanan, dan mengembangkan malware yang bisa beradaptasi untuk menghindari deteksi. Para pembela menggunakan AI untuk mendeteksi pola serangan yang tidak terlihat oleh mata manusia dan merespons ancaman dengan kecepatan yang melampaui kemampuan manusia.

Ini adalah perlombaan senjata teknologi yang sebenarnya—dan memahami bagaimana AI digunakan dalam pertahanan siber adalah salah satu hal paling penting yang bisa dilakukan oleh siapa pun yang peduli dengan keamanan digital.

Machine Learning untuk Deteksi Anomali

Bayangkan tim analis keamanan yang harus memeriksa jutaan log kegiatan jaringan setiap hari untuk menemukan aktivitas mencurigakan. Secara manusiawi, ini mustahil—volume datanya terlalu besar, polanya terlalu kompleks, dan kelelahan akan membuat analis melewatkan sinyal-sinyal halus yang kritis.

Inilah di mana machine learning mengubah segalanya. Sistem berbasis ML dapat dilatih dengan data historis yang bersih untuk memahami apa yang dimaksud dengan "normal" dalam lingkungan spesifik sebuah organisasi. Berapa bandwidth yang biasanya digunakan pada Senin pagi? Pola akses database seperti apa yang dilakukan departemen HR? Kapan biasanya terjadi lonjakan login ke sistem keuangan?

Setelah baseline "normal" ini ditetapkan, sistem ML dapat mendeteksi penyimpangan secara real-time—bahkan penyimpangan yang sangat halus yang tidak akan pernah memicu aturan berbasis signature tradisional. Ketika akun pengguna yang biasanya login dari Jakarta tiba-tiba melakukan autentikasi dari IP di Eropa Timur pada pukul 3 pagi dan langsung mengakses server database, sistem menandai ini sebagai anomali dan dapat memblokir sesi tersebut secara otomatis.

SOAR: Orkestrasi dan Otomatisasi Respons Keamanan

Security Orchestration, Automation, and Response (SOAR) adalah kategori teknologi yang mengintegrasikan berbagai alat keamanan dan mengotomatiskan proses respons insiden. Jika Security Information and Event Management (SIEM) adalah sistem yang mengumpulkan dan mengkorelasikan data keamanan, maka SOAR adalah otak yang memutuskan apa yang harus dilakukan berdasarkan data tersebut—dan kemudian melakukannya secara otomatis.

Contoh praktisnya: ketika SIEM mendeteksi pola aktivitas yang mengindikasikan kemungkinan eksfiltrasi data, platform SOAR dapat secara otomatis mengisolasi endpoint yang terlibat dari jaringan, memblokir akun pengguna yang terkait, membuat tiket insiden, mengirimkan notifikasi ke tim yang relevan, dan mengumpulkan forensik awal—semua dalam hitungan detik, jauh sebelum analis manusia bahkan selesai membaca notifikasi pertama.

Threat Intelligence: Memahami Penyerang Sebelum Mereka Menyerang

Threat intelligence adalah praktik mengumpulkan, menganalisis, dan menggunakan informasi tentang ancaman siber untuk membuat keputusan keamanan yang lebih baik. Ini bukan sekadar daftar IP jahat atau hash malware—threat intelligence yang matang memberikan konteks: siapa penyerangnya, apa motivasi mereka, teknik apa yang biasa mereka gunakan, industri apa yang menjadi target utama mereka, dan bagaimana Anda seharusnya menyesuaikan pertahanan berdasarkan profil ancaman spesifik ini.

| "AI dan machine learning bukan pengganti analis keamanan manusia—mereka adalah pengganda kekuatan yang memungkinkan tim kecil untuk mengelola ancaman dalam skala yang sebelumnya hanya mungkin untuk organisasi dengan ratusan analis."

— Bruce Schneier, Pakar Keamanan Siber |

Senjata Pilihan: Tools Keamanan Siber yang Mengubah Permainan

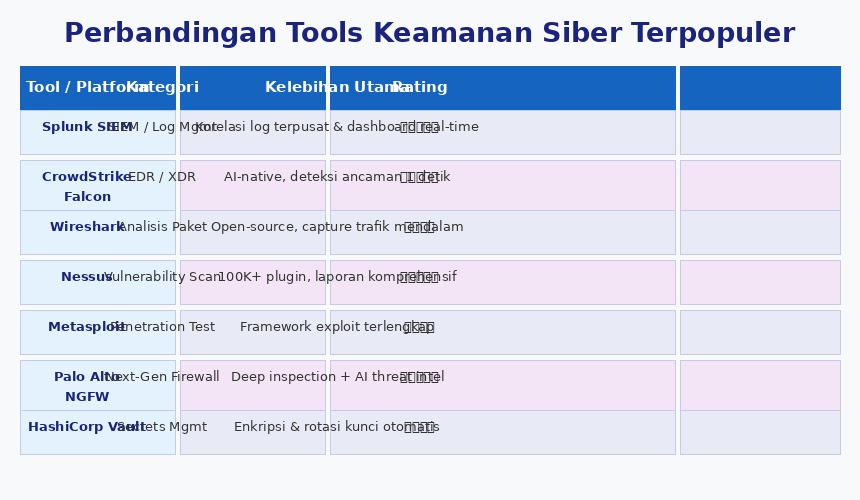

Gambar 5: Perbandingan tools keamanan siber terpopuler yang digunakan profesional di seluruh dunia

Berbicara tentang keamanan siber tanpa membahas alat-alat spesifik yang digunakan oleh para profesional seperti berbicara tentang memasak tanpa menyebut pisau dan wajan. Tools adalah ekstensi fisik dari strategi keamanan—pilihan yang tepat bisa membuat perbedaan antara deteksi dini dan bencana total.

SIEM: Pusat Komando Keamanan Digital

Security Information and Event Management (SIEM) adalah tulang punggung operasi keamanan modern. Secara sederhana, SIEM adalah sistem yang mengumpulkan log dan data keamanan dari seluruh ekosistem IT sebuah organisasi—firewall, server, endpoint, aplikasi, layanan cloud—kemudian mengkorelasikan semua data ini untuk mengidentifikasi ancaman potensial.

Splunk Enterprise Security adalah pemimpin pasar yang sering menjadi benchmark dalam kategori ini. Kemampuannya untuk menelan dan memproses petabyte data, menerapkan aturan korelasi yang kompleks, dan menyajikan temuan dalam dashboard yang intuitif menjadikannya pilihan utama untuk Security Operations Center (SOC) dari perusahaan-perusahaan besar. Platform lain seperti IBM QRadar, Microsoft Sentinel, dan Elastic SIEM menawarkan proposisi nilai yang berbeda, dengan Microsoft Sentinel unggul dalam integrasi ekosistem Azure.

EDR dan XDR: Mata di Setiap Endpoint

Endpoint Detection and Response (EDR) lahir dari kesadaran bahwa antivirus tradisional sudah tidak cukup. Antivirus berbasis signature tidak berdaya menghadapi malware baru yang belum pernah terlihat sebelumnya (zero-day), atau serangan "living off the land" yang memanfaatkan tools sistem operasi yang sah untuk tujuan jahat.

EDR modern, seperti CrowdStrike Falcon, SentinelOne, atau Microsoft Defender for Endpoint, mengambil pendekatan yang sangat berbeda. Alih-alih hanya mencari tanda-tanda malware yang diketahui, mereka memantau semua aktivitas di endpoint secara real-time—setiap proses yang berjalan, setiap koneksi jaringan, setiap modifikasi file—dan menggunakan AI untuk menentukan apakah aktivitas tersebut berbahaya.

Extended Detection and Response (XDR) melangkah lebih jauh dengan mengintegrasikan telemetri dari endpoint, jaringan, server, cloud, dan email ke dalam satu platform analitik yang unified. Ini memungkinkan deteksi serangan yang bergerak melintasi domain berbeda—sesuatu yang sangat sulit dideteksi ketika setiap alat beroperasi dalam silo-nya masing-masing.

Penetration Testing: Menyerang Diri Sendiri Sebelum Orang Lain Melakukannya

Ada prinsip yang dipegang teguh oleh para profesional keamanan paling berpengalaman: jika Anda tidak secara aktif mencoba untuk membobol sistem Anda sendiri, seseorang di luar sana pasti sedang melakukannya—dan mereka punya motivasi yang jauh lebih kuat.

Penetration testing (atau "pen test") adalah praktik meniru taktik, teknik, dan prosedur penyerang nyata untuk mengidentifikasi kelemahan sebelum mereka bisa dieksploitasi. Metasploit Framework adalah alat yang paling banyak digunakan dalam praktik ini—sebuah platform open-source yang menyediakan koleksi exploit yang telah dikurasi, payload, dan modul pasca-eksploitasi yang digunakan oleh profesional keamanan untuk menguji ketahanan sistem.

Selain pen testing manual, tren yang semakin populer adalah Breach and Attack Simulation (BAS)—platform seperti SafeBreach atau AttackIQ yang secara otomatis dan terus-menerus menjalankan simulasi serangan terhadap infrastruktur Anda, memastikan kontrol keamanan Anda benar-benar berfungsi seperti yang seharusnya, bukan hanya di atas kertas.

| 🔬 Vulnerability Management: Menambal Sebelum Bocor

Nessus dari Tenable adalah standar industri untuk pemindaian kerentanan, dengan lebih dari 100.000 plugin yang terus diperbarui. Namun teknologi saja tidak cukup—vulnerability management yang efektif membutuhkan proses yang disiplin: pemindaian rutin, prioritisasi berdasarkan risiko nyata (bukan sekadar skor CVSS), dan jalur eskalasi yang jelas untuk memastikan patch diterapkan dalam jangka waktu yang dapat diterima. |

Kriptografi Modern: Ilmu Menyembunyikan Rahasia di Era Digital

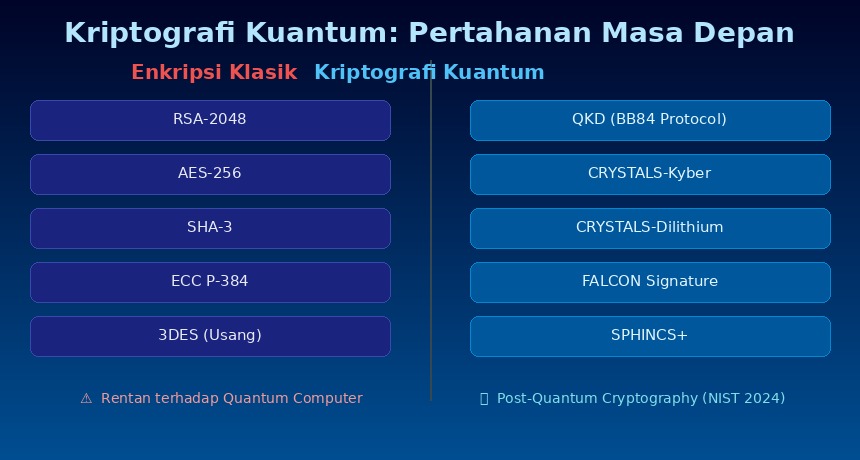

Gambar 6: Perbandingan enkripsi klasik dan kriptografi kuantum — mempersiapkan pertahanan untuk era post-quantum

Jika keamanan siber adalah sebuah kastil, maka kriptografi adalah temboknya. Hampir setiap mekanisme keamanan yang kita gunakan sehari-hari—dari HTTPS yang mengamankan komunikasi browser Anda, hingga enkripsi end-to-end di aplikasi pesan, hingga tanda tangan digital yang memverifikasi keaslian perangkat lunak—semuanya bergantung pada prinsip-prinsip kriptografi.

Transport Layer Security: Jantung Keamanan Internet

TLS (Transport Layer Security) adalah protokol yang mengamankan sebagian besar komunikasi internet. Setiap kali Anda melihat ikon gembok di browser dan URL dimulai dengan "https://", TLS sedang bekerja di balik layar untuk memastikan komunikasi antara browser Anda dan server dienkripsi dan tidak bisa diintercept atau dimodifikasi oleh pihak ketiga.

TLS 1.3—versi terbaru yang dirilis pada 2018—membawa peningkatan keamanan yang signifikan. Cipher suite yang lemah dihapus, proses handshake dipercepat, dan Perfect Forward Secrecy (PFS) dibuat wajib, memastikan bahwa bahkan jika kunci privat jangka panjang dikompromikan di masa depan, sesi komunikasi yang sudah terjadi sebelumnya tidak bisa didekripsi.

Ancaman Kuantum dan Post-Quantum Cryptography

Di sinilah kita perlu berbicara tentang sesuatu yang mungkin terdengar seperti fiksi ilmiah tetapi sangat nyata: komputer kuantum akan, pada titik tertentu, mampu memecahkan banyak algoritma kriptografi yang saat ini melindungi internet. Algoritma seperti RSA dan ECC yang mengamankan triliunan transaksi digital setiap hari bergantung pada kesulitan matematis yang dapat dipecahkan oleh komputer kuantum yang cukup kuat.

Ini bukan ancaman untuk hari ini atau bahkan mungkin tahun ini—tapi komunitas kriptografi mengambil ancaman ini dengan sangat serius. NIST (National Institute of Standards and Technology) Amerika Serikat menyelesaikan proses standardisasi algoritma kriptografi post-quantum pada 2024, dengan tiga algoritma utama yang distandarisasi: CRYSTALS-Kyber untuk key encapsulation, serta CRYSTALS-Dilithium dan FALCON untuk tanda tangan digital.

Strategi yang bijak bagi organisasi hari ini adalah memulai "crypto agility"—merancang sistem sedemikian rupa sehingga algoritma kriptografi dapat diganti dengan relatif mudah ketika saatnya tiba, tanpa harus membangun ulang seluruh infrastruktur dari awal.

Respons Insiden: Bagaimana Bertahan Ketika yang Terburuk Terjadi

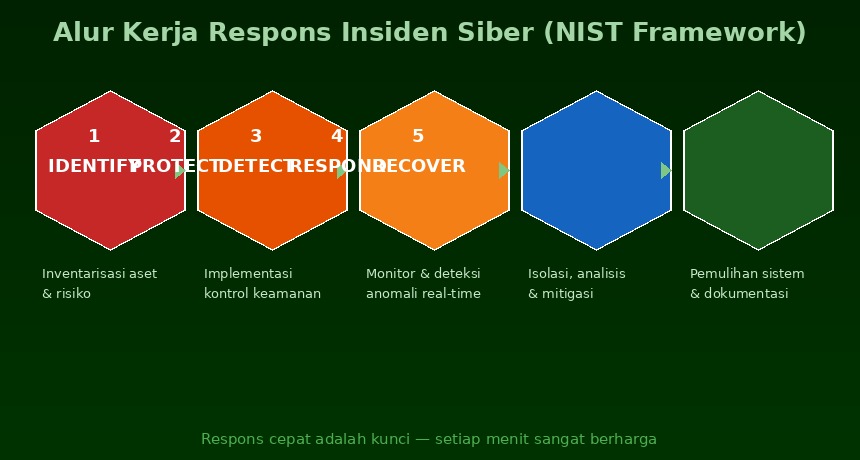

Gambar 7: Alur kerja respons insiden berdasarkan NIST Framework — lima fase kritis yang menentukan nasib organisasi

Tidak ada sistem yang 100% aman. Ini bukan pesimisme—ini adalah realisme yang diterima oleh setiap profesional keamanan yang berpengalaman. Pertanyaannya bukan "apakah kita akan diserang?" melainkan "ketika kita diserang, seberapa cepat kita bisa mendeteksi, merespons, dan pulih?"

Incident Response (IR) adalah disiplin yang menggabungkan teknologi, proses, dan manusia untuk menjawab pertanyaan itu. Sebuah IR plan yang matang bisa membuat perbedaan antara insiden yang ditangani dalam hitungan jam dengan dampak minimal, versus bencana yang berlangsung berminggu-minggu dengan kerugian yang menghancurkan.

Framework NIST: Bahasa Universal Keamanan Siber

NIST Cybersecurity Framework (CSF) 2.0 adalah kerangka kerja yang paling banyak digunakan di dunia untuk mengelola risiko keamanan siber. Terdiri dari lima fungsi inti—Identify, Protect, Detect, Respond, dan Recover—framework ini memberikan struktur yang jelas untuk membangun program keamanan yang komprehensif.

Identify: Sebelum Anda bisa melindungi sesuatu, Anda harus tahu apa yang Anda miliki. Fase ini mencakup inventarisasi aset, pemetaan aliran data, penilaian risiko, dan pemahaman tentang konteks bisnis yang menentukan prioritas keamanan. Banyak organisasi meremehkan langkah ini dan akhirnya menemukan bahwa mereka tidak tahu ada server terlupakan di sudut datacenter yang ternyata menjadi titik masuk penyerang.

Protect: Implementasi kontrol keamanan yang sesuai berdasarkan hasil penilaian risiko. Ini mencakup manajemen akses, pelatihan kesadaran keamanan, keamanan data, dan perlindungan infrastruktur. Protect adalah tentang membangun hambatan-hambatan yang membuat penyerang kesulitan untuk berhasil.

Detect: Kemampuan untuk mengidentifikasi kejadian keamanan siber secara tepat waktu. Tidak ada yang lebih buruk dari mengetahui bahwa penyerang sudah berada di jaringan Anda selama berbulan-bulan tanpa Anda sadari—sayangnya, inilah yang sering terjadi. Rata-rata waktu deteksi pelanggaran masih diukur dalam hari hingga minggu, bukan jam.

Respond: Ketika insiden terdeteksi, kecepatan dan ketepatan respons sangat menentukan. Tim IR yang terlatih harus dapat segera mengaktifkan rencana respons, mengisolasi sistem yang terkompromikan, mengumpulkan bukti forensik, dan berkomunikasi dengan pemangku kepentingan—semuanya secara simultan tanpa mengorbankan kualitas di salah satu area.

Recover: Fase yang sering diabaikan dalam perencanaan keamanan. Setelah insiden ditangani, bagaimana organisasi kembali ke operasi normal? Business Continuity Planning (BCP) dan Disaster Recovery (DR) yang matang, dengan backup data yang diuji secara reguler, adalah perbedaan antara pemulihan dalam jam versus berminggu-minggu.

| ⏱️ Kecepatan Respons Itu Segalanya

Studi menunjukkan bahwa organisasi yang mampu mendeteksi dan merespons insiden dalam kurang dari 200 hari mengalami rata-rata biaya pemulihan yang jauh lebih rendah dibandingkan mereka yang membutuhkan lebih dari 200 hari. Setiap hari penyerang berada di jaringan Anda, mereka semakin dalam menancapkan akar dan semakin banyak kerugian yang mereka timbulkan. |

Human Firewall: Ketika Teknologi Saja Tidak Cukup

Gambar 8: Pilar-pilar program kesadaran keamanan — membangun manusia sebagai lapisan pertahanan terkuat

Ada alasan mengapa organisasi-organisasi keamanan siber terkemuka menyebut karyawan terlatih sebagai "human firewall"—lapisan pertahanan yang bisa menjadi yang terkuat atau yang paling lemah, tergantung pada investasi yang dilakukan dalam pelatihan dan budaya keamanan.

Faktanya, tidak ada jumlah teknologi keamanan yang bisa sepenuhnya mengkompensasi karyawan yang tidak sadar akan ancaman atau tidak peduli tentang keamanan. Sebaliknya, karyawan yang terlatih dengan baik dan memiliki kesadaran keamanan yang tinggi bisa menangkap ancaman yang berhasil melewati semua lapisan teknologi.

Security Awareness Training yang Benar-benar Berhasil

Banyak program pelatihan keamanan yang gagal karena dirancang salah dari awal. Modul e-learning yang monoton yang harus diselesaikan karyawan setahun sekali, penuh dengan teks kecil dan kuis yang mudah ditebak, tidak akan mengubah perilaku siapa pun. Yang dibutuhkan adalah pendekatan yang berbeda—satu yang memanfaatkan psikologi perilaku untuk menciptakan perubahan yang bertahan lama.

Simulasi phishing adalah salah satu alat yang paling efektif. Platform seperti KnowBe4 atau Proofpoint memungkinkan tim keamanan untuk mengirimkan email phishing simulasi yang realistis kepada karyawan, kemudian memberikan pelatihan kontekstual langsung kepada mereka yang "jatuh" dalam simulasi tersebut. Pendekatan "teachable moment" ini jauh lebih efektif dari pelatihan generik karena relevan secara personal dan terjadi tepat pada saat orang paling reseptif untuk belajar.

Gamification—menggunakan elemen permainan seperti poin, papan peringkat, dan hadiah dalam pelatihan—juga terbukti meningkatkan engagement dan retensi. Ketika keamanan siber terasa seperti kompetisi yang menyenangkan daripada kewajiban yang membosankan, orang lebih cenderung untuk berpartisipasi aktif dan mengingat apa yang mereka pelajari.

Membangun Budaya Keamanan, Bukan Sekadar Kepatuhan

Ada perbedaan mendasar antara organisasi yang memiliki budaya keamanan dan yang hanya memiliki kepatuhan keamanan. Dalam organisasi yang sekadar patuh, karyawan mengikuti aturan karena mereka harus—dan segera mencari cara untuk mengakalinya ketika aturan tersebut tidak nyaman. Dalam organisasi dengan budaya keamanan yang kuat, karyawan memahami mengapa keamanan penting dan dengan sukarela membuat keputusan yang mendukung keamanan bahkan ketika tidak ada yang mengawasi.

Membangun budaya ini membutuhkan kepemimpinan dari atas. Ketika eksekutif senior terlihat mempraktikkan keamanan yang baik—menggunakan MFA, melaporkan email phishing, tidak menggunakan hak akses berlebih—ini mengirimkan sinyal kuat ke seluruh organisasi bahwa keamanan bukan hanya urusan tim IT, melainkan tanggung jawab setiap orang.

Cloud Security: Mengamankan Infrastruktur di Era Multi-Cloud

Adopsi cloud computing telah mengubah landscape IT secara fundamental. Hari ini, sebagian besar organisasi beroperasi dalam lingkungan multi-cloud yang kompleks—menggunakan AWS untuk beberapa beban kerja, Azure untuk yang lainnya, Google Cloud untuk yang lain lagi, ditambah puluhan layanan SaaS yang digunakan oleh berbagai departemen.

Kompleksitas ini menciptakan tantangan keamanan yang unik. Model tanggung jawab bersama (shared responsibility model) sering disalahpahami: cloud provider bertanggung jawab untuk keamanan infrastruktur fisik dan hypervisor, tetapi pelanggan bertanggung jawab untuk keamanan apa yang mereka bangun di atas infrastruktur tersebut—konfigurasi, akses, enkripsi data, dan kepatuhan.

Cloud Security Posture Management (CSPM) adalah kategori alat yang lahir untuk mengatasi tantangan ini. Platform CSPM seperti Wiz, Prisma Cloud dari Palo Alto Networks, atau AWS Security Hub secara otomatis memindai lingkungan cloud untuk konfigurasi yang salah, hak akses yang berlebih, dan pelanggaran kepatuhan—membantu tim keamanan memahami postur keamanan mereka di seluruh lingkungan cloud yang tersebar.

Container security adalah area lain yang semakin kritis seiring adopsi Kubernetes dan Docker yang meluas. Sebuah container image yang cacat atau misconfigured bisa menjadi pintu masuk yang mudah bagi penyerang. Tools seperti Trivy, Aqua Security, atau Snyk membantu tim pengembangan untuk memindai kerentanan dalam container image dan dependensi library sebelum deployment ke produksi.

| ☁️ Shared Responsibility Model: Siapa Bertanggung Jawab untuk Apa?

Kesalahpahaman yang paling umum tentang cloud security: banyak organisasi mengira bahwa memindahkan infrastruktur ke cloud secara otomatis membuat mereka lebih aman. Kenyataannya, cloud provider hanya bertanggung jawab untuk keamanan "of" cloud (infrastruktur fisik), sementara pelanggan bertanggung jawab untuk keamanan "in" cloud (data, aplikasi, konfigurasi). Misconfiguration—bukan serangan canggih—adalah penyebab terbesar insiden cloud security. |

DevSecOps: Keamanan yang Tumbuh Bersama Kode

Ada filosofi lama dalam pengembangan perangkat lunak yang sudah seharusnya kita tinggalkan: keamanan sebagai afterthought yang ditambahkan di akhir siklus pengembangan, sesaat sebelum deployment. Pendekatan ini tidak hanya mahal—memperbaiki kerentanan setelah deployment bisa puluhan kali lebih mahal daripada mencegahnya saat penulisan kode—tetapi juga menciptakan ketegangan kronis antara tim pengembangan yang fokus pada kecepatan dan tim keamanan yang fokus pada risiko.

DevSecOps adalah filosofi dan seperangkat praktik yang mengintegrasikan keamanan ke dalam setiap tahap siklus pengembangan perangkat lunak, dari desain awal hingga operasi produksi. Ini bukan tentang menambahkan lebih banyak gerbang keamanan yang memperlambat pengembangan—justru sebaliknya, dengan mengotomatiskan pemeriksaan keamanan dan mengintegrasikannya ke dalam pipeline CI/CD, keamanan menjadi enabler daripada blocker.

Praktik kunci DevSecOps mencakup: Static Application Security Testing (SAST) yang menganalisis kode sumber untuk menemukan kerentanan umum; Dynamic Application Security Testing (DAST) yang menguji aplikasi yang sedang berjalan dengan cara yang mensimulasikan penyerang; Software Composition Analysis (SCA) yang memindai dependensi library pihak ketiga untuk kerentanan yang diketahui; dan Infrastructure as Code (IaC) security scanning yang memastikan template Terraform atau CloudFormation tidak mengandung konfigurasi berbahaya.

Penutup: Keamanan Siber adalah Perjalanan, Bukan Tujuan

Setelah perjalanan panjang melalui lanskap keamanan siber kontemporer—dari arsitektur Zero Trust yang mempertanyakan kepercayaan implisit, AI yang memungkinkan deteksi ancaman dengan kecepatan dan skala yang melampaui kemampuan manusia, kriptografi yang melindungi data dari ancaman kuantum masa depan, hingga human firewall yang menjadikan setiap karyawan sebagai garis pertahanan—satu hal yang menjadi jelas: keamanan siber bukan sesuatu yang bisa "selesai".

Tidak ada titik di mana Anda bisa berkata, "Baik, kita sudah aman, tidak perlu khawatir lagi." Para penyerang terus berinovasi, permukaan serangan terus berkembang, dan teknologi yang melindungi kita hari ini mungkin sudah tidak memadai besok. Ini mungkin terdengar melelahkan—dan memang bisa demikian bagi mereka yang bekerja di lapangan.

Namun ada juga sesuatu yang inspiratif dari dinamika ini: ini adalah bidang di mana belajar tidak pernah berhenti, di mana setiap tantangan baru membawa kesempatan untuk berkembang, dan di mana pekerjaan yang dilakukan dengan baik benar-benar membuat perbedaan bagi jutaan orang yang hidupnya bergantung pada keamanan sistem digital.

Yang paling penting untuk diingat adalah bahwa keamanan siber yang baik bukan tentang memiliki anggaran terbesar atau alat paling canggih—ini tentang memahami risiko spesifik yang Anda hadapi, menerapkan kontrol yang sesuai dengan konteks Anda, dan membangun budaya di mana setiap orang memahami peran mereka dalam menjaga keamanan bersama.

| "Keamanan siber bukan sekadar masalah teknologi—ini adalah masalah kepercayaan, budaya, dan tanggung jawab bersama. Teknologi terbaik di dunia tidak akan melindungi Anda jika manusia di belakangnya tidak peduli."

— Refleksi dari Komunitas Keamanan Siber Global |

Mulailah dari mana Anda berada hari ini. Tinjau ulang kebijakan keamanan yang ada. Latih karyawan. Uji pertahanan Anda secara aktif. Pantau lingkungan Anda terus-menerus. Dan yang paling penting: jangan pernah berhenti belajar—karena di dunia keamanan siber, berdiam diri sama artinya dengan mundur.

Tinggalkan Balasan